Методика оценки рисков при использовании пластиковых карт

Скачать PDF | Загрузок: 28

Статья в журнале

Российское предпринимательство *

№ 6 (78), Июнь 2006

* Этот журнал не выпускается в Первом экономическом издательстве

Аннотация:

Основное направление развития безналичных расчетов предполагает широчайшее использование пластиковых карт международных платежных систем. Данные пластиковые карты являются удобным платежным средством для выполнения расчетов в торговых предприятиях, средством получения наличных денег в банкоматах, а также для выполнения операций по вкладам в различных финансовых учреждениях.

Ключевые слова: пластиковые карты, платежные системы, банк, безналичные расчеты

Основное направление развития безналичных расчетов предполагает широчайшее использование пластиковых карт международных платежных систем. Данные пластиковые карты являются удобным платежным средством для выполнения расчетов в торговых предприятиях, средством получения наличных денег в банкоматах, а также для выполнения операций по вкладам в различных финансовых учреждениях.

С каждым годом во всем мире неуклонно возрастает объем использования пластиковых карт. Однако их использование в качестве инструмента безналичных расчетов за товары и услуги сопровождается определенными рисками, под которыми понимается возникновение финансовых потерь из-за совершения ряда мошеннических действий с конфиденциальной информацией, содержащейся на пластиковых картах и передающейся по каналам связи между участниками безналичных расчетов.

Поэтому всем участникам безналичных расчетов (банками-эквайерами, банкам-эмитентам, торговым предприятиям, платежным системам) постоянно необходимо повышать эффективность обмена конфиденциальной информацией пластиковых карт для совершенствования системы экономической безопасности безналичных расчетов с использованием данного вида финансовых инструментов, которые одновременно являются и финансовыми документами.

Такая эффективность обмена может быть достигнута за счет рационального применения средств защиты (СЗ) информации, под которыми понимаются аппаратные, программные средства или материалы, используемые для защиты информации.

Одним из возможных решений данного вопроса является использование средств криптографической защиты информации (СКЗИ). Характерной особенностью этих средств является то, что при построении информационно-телекоммуникационных систем именно криптографические методы обеспечивают наиболее высокий уровень эффективности обмена конфиденциальной информацией пластиковых карт между участниками безналичных расчетов.

К настоящему времени разработано большое количество различных методов шифрования, и подавляющие их число может быть успешно использовано для решения поставленной задачи. Криптографические методы реализуются либо программным, либо аппаратным способом.

При аппаратной реализации все процедуры шифрования и дешифрования выполняются специальными электронными схемами в отдельных устройствах. Наибольшее распространение получили комбинированные модули, реализующие одновременно криптографические алгоритмы DES (Data Encryption Standard), Triple DES, RSA (Rivest, Shamir, Aldeman). Возможность же программной реализации обуславлена тем, что все методы криптографического преобразования формальны и могут быть представлены конечным детерминированным алгоритмом. Однако следует отметить, что между программными и аппаратными способами защиты информации имеется ряд существенных различий.

Перечислим сначала преимущества аппаратных и аппаратно-программных способов защиты, которые:

‑ позволяют физически и логически изолировать узлы, в которых хранятся и обрабатываются секретные объекты системы защиты (ключи, а также модули, выполняющие наиболее важные операции защиты, – шифраторы);

‑ резко затрудняют, а часто и полностью исключают возможность логического доступа к защищаемым компонентам со стороны любых субъектов (во многих случаях только аппаратные средства обеспечивают надежную защиту от несанкционированных действий квалифицированного персонала, в том числе злоумышленников, системных администраторов и программистов);

‑ более устойчивы к несанкционированной модификации их параметров и хранимых данных;

‑ относятся к специализированным средствам ‑ каждое из них в отличие от универсальных систем общего применения выполняет одну заданную функцию (защиту и проверку специализированных устройств выполнить существенно проще, чем универсальных).

Основные преимущества аппаратных и аппаратно-программных средств защиты концентрированно выражает концепция так называемых модулей безопасности, т.е. физически и логически изолированных электронных устройств, выполняющих функции защиты и хранящих секретные параметры (примером являются используемые банками-эквайерами и банками-эмитентами модули HSM компаний Thales и Eracom для шифрования/дешифрования ПИН-кода). При создании таких модулей выполняются следующие процедуры:

‑ принимаются меры по защите от физического доступа к электронным узлам (используются корпуса повышенной прочности, секретные болты крепления и т.д.);

‑ затрудняется восстановление алгоритмов их функционирования (удаляется маркировка с электронных компонентов, применяются заказные и специализированные микросхемы);

‑ предусматривается стирание секретных данных при попытках вскрытия корпуса устройства.

Для аппаратных решений основным способом криптографических преобразований является осуществление многошаговых процедур модифицирования исходного блока данных под управлением секретного ключа (обычно от 64 до 256 бит), размещенного не в основной памяти ЭВМ, а в аппаратном модуле.

Однако применять аппаратные модули следует с учетом анализа экономической эффективности системы защиты в целом, так как их приобретение и использование характеризуется большими материальными затратами – цены на них варьируются от 4000 до 45000 долларов США. В связи с этим массовое использование банками таких модулей является нецелесообразным с экономической точки зрения, так как для обеспечения эффективного обмена конфиденциальной информацией пластиковых карт потребуется установка отдельного модуля на каждом терминальном устройстве (банкомате, POS-терминале, кассовом терминале), что, естественно, является просто не осуществимым из-за сверхмасштабных материальных затрат.

Программная реализация криптографических алгоритмов позволяет получить следующие положительные эффекты:

‑ создать инструмент криптографической защиты для широкого использования в области обмена конфиденциальной информацией пластиковых карт;

‑ существенно уменьшить финансовые затраты на криптографическую защиту конфиденциальной информации пластиковых карт при использовании более дорогих аппаратных средств;

‑ сократить сроки разработки защищенных систем для передачи конфиденциальной информации пластиковых карт и ввода их в действие.

Таким образом, использование именно программных средств криптографической защиты информации (ПСКЗИ) для обеспечения эффективного обмена конфиденциальной информацией пластиковых карт позволяет получить значительный экономический эффект благодаря предоставлению удобных и надежных средств программного шифрования, упрощающих решение многочисленных практических задач защиты конфиденциальной информации пластиковых карт и заменяющих более дорогие аппаратные средства.

Однако практика функционирования системы безналичных расчетов показывает, что достижение почти стопроцентного уровня эффективности обмена конфиденциальной информацией пластиковых карт не всегда оправдано экономически. Стоимость средств защиты информации (СКЗИ, ПСКЗИ) составляет, как правило, около 10-15 процентов от общих затрат на построение и эксплуатацию информационных систем в целом. А так как стоимость систем составляет нередко миллионы, а подчас десятки миллионов долларов США, то сумма получается весьма солидной.

Учитывая глубокую дифференцированность банковских структур по масштабам бизнеса, а также экономический аспект в соотношении стоимости организации эффективного обмена конфиденциальной информацией пластиковых карт и величины убытков, возникающих в результате мошеннического использования данной информации, необходимо оценивать целесообразность вложения средств в организацию эффективности ее обмена. Рассмотрим этот вопрос. Для этого введем следующие обозначения:

Dз – убытки, возникающие в результате мошеннического использования конфиденциальной информации пластиковых карт для защищающейся стороны;

Dа – финансовая прибыль, получаемая в результате мошеннического пользования конфиденциальной информацией пластиковых карт атакующей стороной;

Sз – средства, выделяемые на организацию эффективного обмена конфиденциальной информацией пластиковых карт;

Sа – средства, выделяемые на добывание конфиденциальной информации пластиковых карт;

Рз – вероятность успеха защищающейся стороны;

Ра – вероятность успеха атакующей стороны.

Очевидно, что нерентабельно вкладывать в организацию эффективного обмена конфиденциальной информацией пластиковых карт или ее добывание средств больше, чем составляет реальная величина убытков или, соответственно, финансовой прибыли. Кроме этого, следует также учитывать и вероятности того, что атакующей стороне удастся получить доступ к конфиденциальной информации пластиковых карт, а защищающейся стороне удастся обеспечить ее защиту.

Исходя из этих соображений, сумма средств, выделяемых на организацию эффективного обмена конфиденциальной информацией пластиковых карт или ее добывание, не должна быть больше финансовой выгоды в случае успеха:

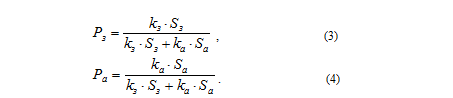

![]() Вероятности сложно оценить, поскольку они зависят от действий противоборствующих сторон ‑ финансовых средств (Сз и Са), выделяемых, соответственно, на организацию эффективного обмена и добывание конфиденциальной информации пластиковых карт, а также от технических возможностей защищающейся и атакующей сторон (данные возможности будут определяться весовыми коэффициентами kз и kа). Исходя из этого, определим значения вероятностей PЗ и Ра следующим образом:

Вероятности сложно оценить, поскольку они зависят от действий противоборствующих сторон ‑ финансовых средств (Сз и Са), выделяемых, соответственно, на организацию эффективного обмена и добывание конфиденциальной информации пластиковых карт, а также от технических возможностей защищающейся и атакующей сторон (данные возможности будут определяться весовыми коэффициентами kз и kа). Исходя из этого, определим значения вероятностей PЗ и Ра следующим образом:

Для того чтобы оценить, сколько средств разумно вложить в организацию эффективного обмена конфиденциальной информацией пластиковых карт, подставим значение вероятности успеха атакующей стороны (4) в (1):

Для того чтобы оценить, сколько средств разумно вложить в организацию эффективного обмена конфиденциальной информацией пластиковых карт, подставим значение вероятности успеха атакующей стороны (4) в (1): ![]() (5)

(5)

Предполагая, что сумма средств, выделенная атакующей стороной на добывание конфиденциальной информации, равна величине убытков, возникающих в результате мошеннического использования данной информации (Sа=Dз), и технические возможности атакующей и защищающейся сторон равны (kз=ka), упрощая выражение 5, получим зависимость допустимых затрат на организацию эффективного обмена конфиденциальной информацией пластиковых карт от величины убытков, возникающих в результате мошеннического использования данной информации:

Sз≤0,6·Dз (6)

Точность данной модели оценки затрат, требуемых для организации эффективного обмена конфиденциальной информацией пластиковых карт, зависит от того, насколько точно можно сформулировать вероятность успеха в формулах (1) и (2).

В случае отсутствия возможности оценки вероятности успеха и в предположении равных условий для атакующей и защищающейся сторон, сумму затрат на организацию эффективного обмена конфиденциальной информацией пластиковых карт Sз (6) можно рассматривать как максимальный экономически обоснованный предел.

Источники:

2. Симонов С.В. Методология анализа рисков в информационных системах. // Информационно – методический журнал «Защита информации. Конфидент» – Спб.: Изд. Конфидент, 2001, №1, с. 72 – 75.

3. Карасев Р. Ю. Моделирование оценки затрат, требуемых для обеспечения защиты информации. // Сборник научных трудов – Ст.: Изд. СевКавГТУ, 2004, №1.

4. Логинов А.Л., Елхимов Н.С. Электронные расчеты и платежи: Общие принципы функционирования международных электронных платежных систем и осуществление мер безопасности при защите от злоупотребления и мошенничества. // Информационно

– методический журнал «Защита информации. Конфидент» – Спб.: Изд. Конфидент, 1995, № 2, с. 48 – 54.

5. Анохин М.И., Варновский Н.П., Сидельников В.М., Ященко В.В. Криптография в банковском деле. Методические материалы. – М.: Изд. МИФИ, 1997. - 274 с.

Страница обновлена: 29.05.2026 в 20:14:03

Download PDF | Downloads: 28

Metodika otsenki riskov pri ispolzovanii plastikovyh kart

Buzin A.A.Journal paper