Концептуальная модель цифрового двойника для прогнозирования угроз экономической безопасности предприятия

Белова Д.В.1![]()

1 Российский технологический университет «Московский институт радиоэлектроники и автоматики (МИРЭА)», ,

Скачать PDF | Загрузок: 60

Статья в журнале

Экономическая безопасность (РИНЦ, ВАК)

опубликовать статью | оформить подписку

Том 8, Номер 8 (Август 2025)

Эта статья проиндексирована РИНЦ, см. https://elibrary.ru/item.asp?id=83089860

Аннотация:

В статье исследуется применение цифровых двойников и методов предиктивной аналитики для прогнозирования каскадных рисков экономической безопасности предприятия. Интеграция машинного обучения и сценарного моделирования позволяет выявлять угрозы на ранних стадиях и тестировать превентивные меры в виртуальной среде. Рассмотрены алгоритмы обработки данных, включая регрессионный анализ, временные ряды и нейросетевые модели. Предложена концепция цифрового двойника, объединяющая IoT, Big Data и AI для динамического мониторинга угроз. Результаты демонстрируют возможность минимизации финансовых, производственных и киберрисков до их реализации.

Ключевые слова: цифровой двойник, экономическая безопасность, предиктивная аналитика, сценарное моделирование, машинное обучение

JEL-классификация: G17, O21, F37

Введение. Использование цифровых двойников предприятий, как виртуальных копий физических систем, для оптимизации процессов и повышения эффективности становится повсеместной практикой. По данным исследовательской компании IOT Analytics, сегмент ПО для разработки цифровых двойников демонстрирует устойчивый рост [11]. Лидерами внедрения этой технологии выступают промышленные предприятия – на текущий момент примерно 30% глобальных компаний применяют цифровые двойники для симуляции своих основных бизнес-процессов.

Стандартные подходы к обеспечению экономической безопасности предприятия на основании комплекса нормативных, финансовых, технических и организационных мер не могут в полной мере учитывать сложную динамику промышленных сетей. Проверка гипотез, обучение персонала и тестирование новых решений на реальных объектах связано с высоким риском реализации угроз экономической безопасности. Особую сложность представляет:

– непредсказуемость каскадных эффектов в сложных производственных системах;

– ограниченность традиционных методов моделирования для многофакторного анализа;

– высокая стоимость ошибок при обучении на действующих производственных линиях;

– проблема полноценного воспроизведения экстремальных, но вероятных сценариев.

Развитие технологий промышленного Интернета вещей (IIoT). Big Data, машинного обучения, искусственного интеллекта и облачных технологий открывает новые горизонты не только для моделирования процессов [5] и тестирования гипотез на алгоритмах работы предприятия, но и для выявления угроз экономической безопасности, поскольку способность воспроизводить поведение физических систем в виртуальной среде позволяет анализировать уязвимости без риска для реальных объектов.

Цифровые двойники открывают новые возможности для моделирования, анализа и оптимизации мер защиты от угроз экономической безопасности. Благодаря интеграции данных в реальном времени, моделированию и аналитике на основе искусственного интеллекта цифровые двойники позволяют заблаговременно выявлять и устранять финансовые, производственные. рыночные риски, а также киберугрозы [3].

На сегодняшний день существует ряд исследований, демонстрирующих растущую роль цифровых двойников в обеспечении комплексной безопасности предприятия. В обзорной работе [17] подчеркивается, что ключевое преимущество виртуальных динамических копий физических систем заключается в архитектуре, которая объединяет технологии интернета вещей (IoT), облачные вычисления и аналитику данных для создания динамических моделей бизнес-процессов, что позволяет реализовать непрерывный мониторинг критически важных показателей. В исследовании [12] на этом построен механизм выявления угроз в цифровой бизнес-среде.

Особое внимание в исследовании смежной тематики уделяется вопросам кибербезопасности. В фундаментальном обзоре [9] представлен комплексный анализ угроз для цифровых двойников, в котором они рассматриваются одновременно как инструмент защиты и как потенциальный объект атак. Исследования [7; 14] эта тема развита через предложение интеграции цифровых двойников с нейросетевыми методами обнаружения угроз.

В контексте экономической безопасности помимо прочего значительный интерес представляют возможности цифровых двойников в прогнозировании возникновения рисков. В работе [16] рассмотрены гибридные решения для предотвращения угроз в сетях IoT, которые позволяют минимизировать финансовые риски. Возможная модель реализации этих решений приводится в работе [8], где цифровой двойник применяется непосредственно в системах управления экономической безопасностью.

Аудит рисков, как немаловажный аспект обеспечения экономической безопасности предприятия, так же возможно реализовать с использованием технологий цифрового двойника. В исследовании [15] подробно освещаются вопросы аудита риска в виртуальных копиях физических систем.

Крупное обзорное исследование [10] в условиях цифровой трансформации бизнес-процессов отмечает особую актуальность инсайдерской угрозы. В работе [13] реализован подход к созданию цифровых моделей для выявления потенциально опасных действий сотрудников (в том числе бывших), подрядчиков и других лиц, имеющих легальный доступ к инфраструктуре организации.

Возможность использования технологии цифровых двойников как инструмента превентивного управления экономической безопасностью предприятия является перспективным направлением для исследования. Были рассмотрены отдельные ситуативные варианты применения виртуальных копий физических систем для предотвращения конкретных типов угроз. Для комплексного подхода к проблеме обеспечения экономической безопасности предприятия необходимо создать концептуальную модель цифрового двойника с интеграцией методов предиктивной аналитики и сценарного моделирования, что позволит выявлять каскадные риски и минимизировать угрозы их реализации.

Модель системы экономической безопасности производства.

Для интеграции виртуальной копии в систему экономической безопасности для начала необходимо построить иерархичную систему взаимодействий всех компонентов производства на различных уровнях.

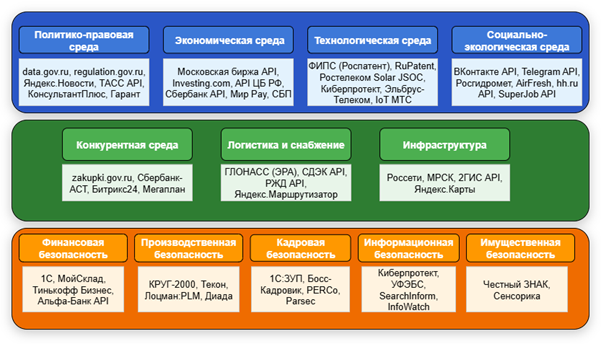

Макроуровень системы экономической безопасности представляет собой совокупность всех аспектов, которые могут оказывать влияние на производство «извне» и требовать адаптации бизнес-процессов: политико-правовая среда, экономическая среда, технологическая среда и социально-экологическая среда (рис. 1).

Рисунок 1. Макроуровень системы экономической безопасности производства

Источник: составлено автором.

Следующая ступень – мезоуровень, на котором представлены отраслевые и региональные факторы. Их анализ дает понимание о положении предприятия в отрасли и регионе. В разрезе системы экономической безопасности к ним можно отнести: конкурентную среду, логистику и снабжение, инфраструктурную обеспеченность (рис. 2).

Рисунок 2 – Мезоуровень системы экономической безопасности производства

Источник: составлено автором.

Ключевые элементы производственной системы, требующие контроля для минимизации экономических угроз приведены на микроурвне (рис. 3). Для обеспечения экономической безопасности на элементах внутренней среды предприятия необходим контроль финансовой, производственной, кадровой, информационной и имущественной безопасности.

Рисунок 3 – Микроуровень системы экономической безопасности производства

Источник: составлено автором.

Предложенная модель позволяет системно оценивать угрозы экономической безопасности производства на разных уровнях детализации. Для интеграция подобной модели системы экономической безопасности в цифровой двойник предприятия необходимы информационно-технические средства за счет которых будет возможно в режиме реального времени получать показатели по ключевым аспектам, на основании которых и будет проводится аналитика. Метод сбора данных определяется спецификой компонентов анализируемого предприятия. В контексте данной работы приведем возможные системы сбора данных, ориентированные на ключевые аспекты экономической безопасности (рис. 4).

Рисунок 4 – Примеры систем сбора данных

Источник: составлено автором.

Вся полученная с использованием систем сбора данных информация должна систематизироваться, нормализироваться и храниться в единой базе данных для обеспечения своевременного доступа и анализа.

Анализ данных с использованием методов предиктивной аналитики.

Понятие «предиктивная аналитика» объединяет в себе методы анализа данных, направленные на предсказание будущих событий, тенденций и результатов путем выявления закономерностей и зависимостей в исторических данных и реальных показателях с использованием математических моделей [6].

Математическая модель в предиктивной аналитике служит инструментом для отображения реальных процессов [4]. Данные, на основании которых строится прогноз, будем называть входными или признаками. Показатель, который будем «предсказывать» назовем целевой переменной. То есть задача предиктивной аналитики определить корреляцию некоторого набора признаков с целевой переменной и, опираясь на метрики качества, интерпретировать результат.

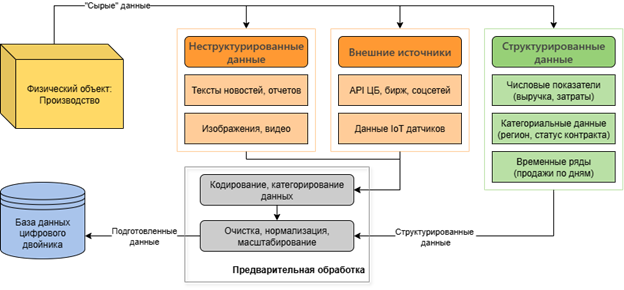

Поскольку данные с физического объекта поступают разрозненные (рис. 5) их необходимо предварительно обработать: убрать пропуски, устранить шумы, форматировать, категорировать и нормализовать.

Рисунок 5 – Предварительная обработка данных

Источник: составлено автором.

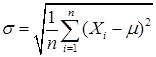

Нормализация и масштабирование в данном случае необходимы для приведения признаков к единому масштабу, то есть чтобы модель не учитывала «выбросы». Для этого применяется стандартизация следующего вида:

![]() ,

,

где

![]() –

исходное значение признака;

–

исходное значение признака;

![]() –

среднее арифметическое всех значений признака в данных:

–

среднее арифметическое всех значений признака в данных:

![]() –

стандартное отклонение, показывает, насколько данные отклоняются от среднего

значения:

–

стандартное отклонение, показывает, насколько данные отклоняются от среднего

значения:  .

.

Прошедшие предварительную обработку данные делятся на обучающую (60-80%), валидационную (10-20%) и тестовую (10-20%) выборки. На первой группе данных модель обучается, на валидационной выборке происходит настройка параметров, тестовая выборка служит для оценки качества (точности) предсказания.

Для построения модели необходимо выбрать алгоритм. Выбор математических инструментов зависит от типа данных, для которых необходим прогноз. Так, например, для прогноза числовых значений или оценки влияния факторов используется регрессия.

Исходя

из типа зависимости целевой переменной ![]() от

предикторов

от

предикторов ![]() регрессия

может быть линейной

регрессия

может быть линейной

![]() ,

,

или нелинейной:

–

полиномиальная ![]() ;

;

–

экспоненциальная ![]() ,

,

–

логарифмическая ![]() .

.

Нахождение

коэффициентов ![]() для

линейных или простых нелинейных (полиномиальных) моделей возможно за счет

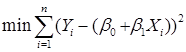

метода наименьших квадратов (МНК), который минимизирует сумму квадратов ошибок:

для

линейных или простых нелинейных (полиномиальных) моделей возможно за счет

метода наименьших квадратов (МНК), который минимизирует сумму квадратов ошибок:

.

.

Здесь

,

, ![]() , где

, где ![]() –

ковариация,

–

ковариация, ![]() –

дисперсия,

–

дисперсия, ![]() –

средние значения.

–

средние значения.

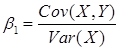

Для

сложных моделей нахождение коэффициентов ![]() возможно

за счет градиентного спуска. При реализации метода градиентного спуска на этапе

инициализации коэффициентам задаются случайные минимальные значения. Градиент –

вектор частных производных функций потерь по каждому

возможно

за счет градиентного спуска. При реализации метода градиентного спуска на этапе

инициализации коэффициентам задаются случайные минимальные значения. Градиент –

вектор частных производных функций потерь по каждому ![]() .

Например, для среднеквадратической ошибки (MSE) с одним признаком:

.

Например, для среднеквадратической ошибки (MSE) с одним признаком:

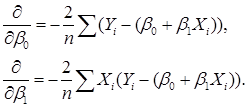

После

вычисления градиента по инициализированным коэффициентам обновляем коэффициенты

с учетом шага обучения ![]() :

:

где

![]() –

обновленные значения коэффициентов. Алгоритм повторяется пока не будет

достигнут минимум функции потерь по каждому

–

обновленные значения коэффициентов. Алгоритм повторяется пока не будет

достигнут минимум функции потерь по каждому ![]() (градиент

в минимуме близок к нулю).

(градиент

в минимуме близок к нулю).

Метод наименьших квадратов для линейной регрессии будет более точным, но градиентный спуск лучше масштабируется для больших данных.

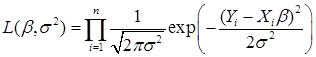

Для

вероятностных моделей применим метод максимального правдоподобия (MLE). Суть

метода в нахождении коэффициентов ![]() при

которых наблюдаемые данные наиболее вероятны, то есть максимизируют функцию

правдоподобия

при

которых наблюдаемые данные наиболее вероятны, то есть максимизируют функцию

правдоподобия ![]() .

Для указанной модели предположим, что ошибки регрессии

.

Для указанной модели предположим, что ошибки регрессии ![]() имеют

нормально распределение, автокорреляции ошибок нет.

имеют

нормально распределение, автокорреляции ошибок нет.

Функция правдоподобия (для линейной регрессии) задана в виде:

,

,

где

![]() –

реальные значения,

–

реальные значения, ![]() –

предсказания модели.

–

предсказания модели.

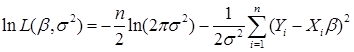

Логарифмируя функцию правдоподобия, получаем:

.

.

Для линейной регрессии с нормальными ошибками максимизация функции правдоподобности эквивалентна минимизации среднеквадратичной ошибки.

.

.

MLE – мощный метод для оценки параметров, особенно когда данные имеют сложное распределение или нужны статистические выводы.

Качество математической модели в регрессионном анализе оценивается с помощью метрик и визуального анализа. На основании этих параметров можно определить, насколько хорошо предсказана целевая переменная.

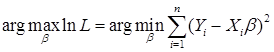

Одна

из основных метрик – коэффициент детерминации ![]() :

:

,

,

где

![]() – сумма

квадратов ошибок:

– сумма

квадратов ошибок: ![]() ,

,

![]() –

общая сумма квадратов (дисперсия данных):

–

общая сумма квадратов (дисперсия данных): ![]() ,

,

![]() –

наблюдаемое значение зависимой переменной

–

наблюдаемое значение зависимой переменной ![]() ,

,

![]() –

значение переменной, предсказанное математической моделью,

–

значение переменной, предсказанное математической моделью,

![]() –

среднее арифметическое зависимой переменной.

–

среднее арифметическое зависимой переменной.

На

основании коэффициента детерминации можно сделать следующие выводы о модели:

при ![]() модель

объясняет 100% дисперсии, при

модель

объясняет 100% дисперсии, при ![]() эффективность

модели сравнима с предсказанием средним значением, при

эффективность

модели сравнима с предсказанием средним значением, при ![]() модель

не эффективна.

модель

не эффективна.

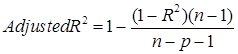

Скорректированный

![]() учитывает

сложность модели и уменьшается при добавлении бесполезных предикторов:

учитывает

сложность модели и уменьшается при добавлении бесполезных предикторов:

,

,

где

![]() –

число наблюдений,

–

число наблюдений,

![]() –

число предикторов.

–

число предикторов.

Значение

скорректированного ![]() может

быть меньше обычного

может

быть меньше обычного ![]() .

.

Среднеквадратичная ошибка MSE показывает средний квадрат отклонений прогноза от истинных значений. Вычисляется по формуле:

![]() ,

,

![]() .

.

Чем ближе значение к нулю, тем точнее построенная модель. MSE чувствительна к «выбросам» данных (из-за квадрата), что полезно для выявления аномалий. RMSE удобна для интерпретации тем, что она выражается в единицах измерения целевой переменной.

По аналогии с RMSE существует средняя абсолютная ошибка (MAE):

![]() .

.

Из-за абсолютного значения (модуля) эта метрика менее чувствительна к выбросам.

Таким

образом для общей оценки объяснённой дисперсии стоит использовать ![]() и

скорректированный

и

скорректированный ![]() .

Для интерпретации ошибки в единицах измерения целевой переменной подойдут RMSE

и MAE. В случае, если в данных есть выбросы, MAE позволит точнее оценить

качество модели из-за меньшей чувствительности к выбросам. При сравнении

моделей с разным числом предикторов поможет скорректированный

.

Для интерпретации ошибки в единицах измерения целевой переменной подойдут RMSE

и MAE. В случае, если в данных есть выбросы, MAE позволит точнее оценить

качество модели из-за меньшей чувствительности к выбросам. При сравнении

моделей с разным числом предикторов поможет скорректированный ![]() .

.

Для предсказания дискретных категориальных данных используются математические модели, построенные на классификации. В этом случае «предсказанием» является категория: бинарная («риск»/ «нет риска») или многоклассовая («низкий риск», «средний риск», «высокий риск»). Подобный тип модели поможет категориально оценить результат анализа предикторов на вероятность возникновения той или иной угрозы экономической безопасности.

Бинарная классификация оценивает вероятность принадлежности к классу. Для реализации может быть использован алгоритм логической регрессии:

![]() .

.

Логическая регрессия выдает вероятность от 0 до 1, а порог (обычно 0,5) превращает вероятность в бинарный ответ.

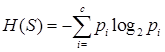

Помимо

линейной регрессии могут быть использованы деревья решений – алгоритм, который

строит иерархическую структуру правил вида «если ![]() порог,

то

порог,

то ![]() класс».

Выбор правил разбиения реализуется за счет энтропии. Энтропия, как мера

неопределенности данных, вычисляется по формуле:

класс».

Выбор правил разбиения реализуется за счет энтропии. Энтропия, как мера

неопределенности данных, вычисляется по формуле:

,

,

где

![]() – доля

объектов класса

– доля

объектов класса ![]() в

группе

в

группе ![]() .

.

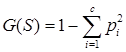

Альтернативу энтропии представляет индекс Джини, который оценивает вероятность ошибочной классификации:

.

.

Модели, построенные на логике деревьев решений, просты в интерпретации и не требуют масштабирования данных, но склонны к переобучению (поскольку не ограничена глубина).

Метод опорных векторов (SVM) напротив устойчив к переобучению, поскольку его основной принцип – поиск оптимальной границы, разделяющей классы с максимальным зазором. Максимизация зазора и ограничивает глубину обучения.

В ходе реализации SVM данные преобразуются в пространство более высокой размерности, в этом пространстве строится гиперплоскость, которая максимально удалена от ближайших опорных векторов (точек каждого класса). Если данные неразделимы, то минимизирует ошибки классификации.

По аналогии с регрессией оценить качество модели, построенной на классификации, возможно за счет метрик.

Точность (Accuracy) показывает общую долю верно классифицированных объектов. По сути, представляет собой отношение правильных предсказаний ко всем предсказаниям:

![]() ,

,

где

![]() – истинно

положительная оценка (True Positives);

– истинно

положительная оценка (True Positives);

![]() –

истинно отрицательная оценка (True Negatives);

–

истинно отрицательная оценка (True Negatives);

![]() –

ложный положительный результат (False Positives);

–

ложный положительный результат (False Positives);

![]() –

ложный отрицательный результат (False Negatives).

–

ложный отрицательный результат (False Negatives).

Доля положительный результатов (Precision) показывает отношение истинно-положительных решений ко всему числу положительных предсказаний. Применяется с целью минимизировать ложноположительные предсказания:

![]() .

.

Чувствительность (Recall) модели показывает долю правильно распознанных положительных результатов относительно общего числа реальных положительных случаев. Служит для минимизации ложноотрицательных предсказаний:

![]() .

.

При необходимости учесть показатели точности и чувствительности в равной мере используется F1-мера:

![]() .

.

Специфичность (Specificity) отражает долю отрицательных примеров, верно распознаваемых моделью. Важна, когда требуется контролировать количество ложноположительных ошибок:

![]() .

.

Выбор метрики осуществляется исходя из условий задачи анализа (предсказания).

Для данных с временной зависимостью математическая модель строится на основании временных рядов. Классический подход для моделирования стационарных временных рядов это ARIMA (Autoregressive Integrated Moving Average) – «Автокоррелированная интегрированная скользящая средняя».

Поскольку в данных, поступающих от реального производства, имеет место сезонность, то стационарным такой ряд назвать нельзя. В таком случае для применения ARIMA используется дифференцирование: преобразование данных за счет разницы последовательных точек.

Автокорреляционная составляющая рассматривает зависимость текущего значения временного ряда от предыдущих значений ряда.

![]() ,

,

где

![]() –

порядок автокорреляционного процесса,

–

порядок автокорреляционного процесса,

![]() –

коэффициенты автокорреляции,

–

коэффициенты автокорреляции,

![]() –

константа,

–

константа,

![]() –

ошибка (белый шум в данных).

–

ошибка (белый шум в данных).

Скользящее среднее значение определяет влияние прошлых ошибок прогноза на текущее значение:

![]() ,

,

где

![]() –

порядок скользящего среднего,

–

порядок скользящего среднего,

![]() –

коэффициенты скользящей средней.

–

коэффициенты скользящей средней.

Неоспоримое преимущество ARIMA в простоте реализации и интерпретируемости предсказания, но возникают трудности при попытке реализации на нелинейных процессах и при работе с длинными временными горизонтами (слабая эффективность на больших объемах данных).

Для случаев, когда классические методы не эффективны, применяют рекуррентные нейронные сети (RNN), которые, помимо временных рядов, могут обрабатывать тексты или речь. В RNN наличие связей между слоями позволяет передавать информацию из одного шага последовательности в следующий, то есть RNN способны «помнить» прошлые шаги и учитывать их при обработке новых элементов. Однако при обучении на длинных последовательностях именно за счет своей особенности RNN сталкиваются с проблемой извлечения полезных признаков из долгой истории последовательности.

Специально для решения проблемы долгосрочной памяти используется специальная архитектура RNN – LSTM (Long Short-Term Memory). LSTM обладает механизмами управления долгосрочной памятью, так называемые «ворота»:

1.

Входные ворота ![]() контролируют

поступление новой информации.

контролируют

поступление новой информации.

2.

Забывающие ворота ![]() решают,

какую информацию сохранять из прошлого состояния.

решают,

какую информацию сохранять из прошлого состояния.

3.

Выходные ворота ![]() определяют

выход текущего блока.

определяют

выход текущего блока.

LSTM способен учитывать долгосрочные зависимости, имеет высокую эффективность на больших наборах данных и может работать с нерегулярными интервалами и неоднородностью (то есть предварительная обработка данных для него не требуется), но реализовать его возможно только на вычислительных ресурсах, отвечающих высоким требованиям.

Суммируя вышесказанное, отметим, что методы предиктивного анализа эффективны для построения прогнозных моделей на основании разнородных данных, полученных с физического объекта. Чувствительные к выбросам данных модели способствуют своевременному обнаружению аномалий. Комбинирование различных методов предиктивного анализа позволит получить комплексную картину относительно вероятности реализации угрозы экономической безопасности.

Сценарное моделирование.

Сценарное моделирование предполагает разработку нескольких гипотетических сценариев, отражающих критические ситуации и изменения среды. Цифровой двойник позволяет оценить эффект предложенных сценариев на виртуальной копии без ущерба для физического объекта.

Сценарное моделирование позволяет прогнозировать поведение системы при различных условиях за счет комплекса математических методов.

Моделирование процессов с временной зависимостью возможно за счет дифференциальных уравнений:

![]()

где

![]() –

вектор состояния системы,

–

вектор состояния системы,

![]() –

управляющие параметры (признаки),

–

управляющие параметры (признаки),

![]() –

функция, описывающая динамику.

–

функция, описывающая динамику.

Анализ

взаимодействия между участниками реализуется за счет агентного моделирования.

Каждый агент ![]() описывается:

описывается:

![]() ,

,

где

![]() –

состояние,

–

состояние,

![]() –

правила поведения,

–

правила поведения,

![]() –

реакции на внешние события.

–

реакции на внешние события.

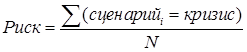

Для оценки рисков при неопределенности применимо стохастическое моделирование (метод Монте-Карло). Принцип заключается в том, что ключевым параметрам задаются распределения:

–

для признаков нормальное распределение: ![]() ⁓

⁓ ![]() ,

,

–

для целевой производной распределение Пуассона: ![]() ⁓

⁓ ![]() .

.

После

чего проводится ![]() испытаний

со случайными значениями:

испытаний

со случайными значениями:

.

.

Анализ

взаимозависимостей в последовательных (цепных) процессах возможен на механиках

теории графов. Граф ![]() ,

где

,

где ![]() – узлы

(например предприятия, банки),

– узлы

(например предприятия, банки), ![]() –

ребра (контракты, кредиты). Графовые метрики помогают оценить устойчивость

экономических систем к каскадным рискам. Центральность узла оценивает влияние

узла на всю сеть.

–

ребра (контракты, кредиты). Графовые метрики помогают оценить устойчивость

экономических систем к каскадным рискам. Центральность узла оценивает влияние

узла на всю сеть.

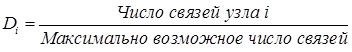

Степень

центральности ![]() способствует

выявлению критических объектов инфраструктуры:

способствует

выявлению критических объектов инфраструктуры:

.

.

Посредническая

центральность ![]() применима

для поиска «мостов» между кластерами:

применима

для поиска «мостов» между кластерами:

.

.

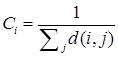

Для оценки скорости распространения кризисной ситуации на компоненты инфраструктуры производства используется центральность по близости:

,

,

где

![]() –

длина кратчайшего пути между узлами

–

длина кратчайшего пути между узлами ![]() и

и ![]() .

.

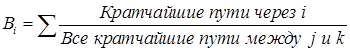

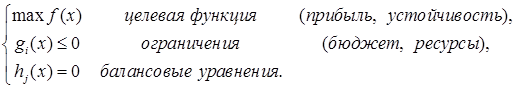

Линейное программирование и генетические алгоритмы (для нелинейных задач) позволяют в сценарном моделировании реализовать оптимизацию с ограничениями:

Помимо перечисленного сценарное моделирование частично использует методы предиктивной аналитики. Для прогнозирования неочевидных угроз применимы LSTM сети.

Сценарии могут быть построены как на текущих (фактических) данных, так и на показателях, предсказанных предиктивными моделями. Синергия предиктивной аналитики и сценарного моделирования дает мощный инструмент для разработки превентивных стратегий реагирования на угрозы экономической безопасности.

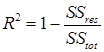

Концептуальная модель цифрового двойника.

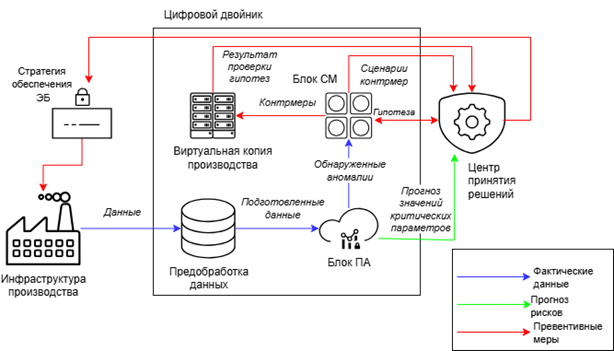

Концептуальная модель цифрового двойника для прогнозирования угроз экономической безопасности представляет собой комплексную систему, которая на вход получает полный спектр данных, отражающих состояние экономической безопасности физического объекта. Полученные данные проходят процесс предварительной обработки с использованием технологий Big Data [1].

Методами предиктивной аналитики интегрированными в цифровой двойник производится анализ данных на предмет выявления аномалий или критических значений, обучение математических моделей на исторических данных для прогнозирования рисков возникновения угроз по целевой переменной (ключевому показателю) и оценка влияния возможного риска по принципу каскада на признаки (показатели, которые коррелируют с ключевым) [2]. Все полученные прогнозы передаются центру реагирования для разработки мер превентивной защиты.

Разработанные центром реагирования алгоритмы защиты реализуются в цифровом двойнике методами сценарного моделирования. На основании полученных сценариев развития событий дорабатываются алгоритмы защиты, чтобы получить сценарий, в котором минимизированы риски возникновения угроз с оптимальным количеством затраченных на это ресурсов.

Скорректированный алгоритм действий по превентивной защите от угроз экономической безопасности, работоспособность которого проверена на виртуальной копии, применяется к самому физическому объекту (рис.6).

Рисунок 6 – Концептуальная модель цифрового двойника

Источник: составлено автором.

Отсутствие четкой концептуальной модели неизбежно привело бы к хаосу и низкой эффективности при создании и применении цифровых двойников. Её необходимость обусловлена следующими основными факторами:

– концептуальная модель служит общим языком для всех участников проекта – разработчиков, инженеров, менеджеров, заказчиков;

– концептуальная модель помогает разложить сложную систему на понятные компоненты;

– концептуальная модель четко определяет, что входит в цифровой двойник, а что остается за его пределами;

– концептуальная модель – это «дорожная карта» для инженеров и программистов;

– адекватная концептуальная модель позволяет легко адаптировать цифровой двойник к меняющимся требованиям или расширять его функциональность в будущем;

– цифровые двойники могут быть очень сложными, охватывая множество взаимосвязанных элементов.

Заключение

Внедрение цифровых двойников открывает широкие перспективы для устойчивого развития бизнеса, снижения издержек и укрепления экономической безопасности предприятий. Дальнейшие исследования в области интеграции цифровых двойников с предиктивными моделями, технологиями искусственного интеллекта, нейронных сетей и сценарного моделирования позволят не только существенно повысить эффективность мониторинга и реагирования на возникающие угрозы, но и обнаруживать угрозы до их возникновения. Что, в свою очередь, обеспечивает стабильное функционирование и развитие предприятий в долгосрочной перспективе.

Источники:

2. Митяков Е.С., Карпухина Н.Н., Митяков С.Н., Ладынин А.И. Когнитивное моделирование экономического развития промышленных экосистем // Экономика промышленности. – 2025. – № 1. – c. 63-77. – doi: 10.17073/2072-1633-2025-1-1383.

3. Лев М.Ю., Болонин А.И., Туруев И.Б., Лещенко Ю.Г. Концепция искусственного интеллекта в деятельности центральных банков: институциональные возможности // Экономическая безопасность. – 2024. – № 4. – c. 781-808. – doi: 10.18334/ecsec.7.4.120831.

4. Кулагина Н.А., Чепикова Е.М., Мугутдинов Р.М. Механизм выявления угроз экономической безопасности цифрового предприятия в инновационной бизнес-среде // Известия Юго-Западного государственного университета. Серия: Экономика. Социология. Менеджмент. – 2022. – № 1. – c. 115-126. – doi: 10.21869/2223-1552-2022-12-1-115-126.

5. Лев М.Ю., Лещенко Ю.Г., Медведева М.Б. Регулирование искусственного интеллекта международными организациями как фактор обеспечения технологической безопасности в национальных юрисдикциях // Экономическая безопасность. – 2024. – № 8. – c. 1999-2026. – doi: 10.18334/ecsec.7.8.121608.

6. Лев М. Ю. Интеграция технологий искусственного интеллекта в систему национальной безопасности России // Теневая экономика. – 2025. – № 2. – c. 143-164. – doi: 10.18334/tek.9.2.123301.

7. Митяков Е.С. Цифровые двойники и безопасность критической информационной инфраструктуры: правовые и технологические аспекты // Национальная безопасность и стратегическое планирование. – 2024. – № 4(48). – c. 29-34. – doi: https://doi.org/10.37468/2307-1400-2024-4-29-34.

8. Унижаев Н.В., Шедько Ю.Н., Власенко М.Н. Моделирование цифровых двойников в системах управления экономической безопасностью организации // Управленческий учет. – 2024. – № 3. – c. 239-246.

9. Alcaraz C., López J. Digital Twin: A Comprehensive Survey of Security Threat // IEEE Communications Surveys & Tutorials. – 2022. – № 3. – p. 1475-1503. – doi: 10.1109/COMST.2022.3171465.

10. Jeremiah S.R., El Azzaoui A., Xiong N.N., Park J.H. A comprehensive survey of digital twins: Applications, technologies and security challenges // Journal of Systems Architecture. – 2024. – p. 103120. – doi: 10.1016/j.sysarc.2024.103120.

11. Digital Twin Market Report 2023-2027. Iot-analytics.com. [Электронный ресурс]. URL: https://iot-analytics.com/product/digital-twin-market-report-2023-2027/ (дата обращения: 08.08.2025).

12. Khajavi S.H., Tetik M., Liu Z., Korhonen P., Holmström Ja. Digital Twin for Safety and Security: Perspectives on Building Lifecycle // IEEE Access. – 2023. – p. 52339-52356. – doi: 10.1109/ACCESS.2023.3278267.

13. Lee J., Alghamdi A., Zaidi A. Creating a Digital Twin of an Insider Threat Detection Enterprise Using Model-Based Systems Engineering // IEEE International Systems Conference (SysCon). 2022. – p. 1-7.– doi: 10.1109/syscon53536.2022.9773890.

14. Mityakov E.S., Ladynin A.I., Shmeleva A.G., Kazakevich I.D. Critical Information Infrastructures Intelligent Protection: Digital Twins and Neural Network-Based Threat Detection Methods // 2025 VI International Conference on Neural Networks and Neurotechnologies (NeuroNT). Saint Petersburg, 2025. – p. 22-25.– doi: 10.1109/NeuroNT66873.2025.11049978.

15. Otoom Sh. Risk auditing for Digital Twins in cyber physical systems: A systematic review // Journal of Cyber Security and Risk Auditing. – 2025. – № 1. – p. 22-35. – doi: 10.63180/jcsra.thestap.2025.1.3.

16. Thiyagarajan R., Yadav M., Ali A., Sreekanth K. Hybrid Digital Twin Solutions for Real-Time Threat Prevention in AI-Driven IoT Networks // International Journal of Computational and Experimental Science and Engineering. – 2025. – № 2. – doi: 10.22399/ijcesen.2066.

17. Wang Yu., Su Zh., Guo Sh., Dai M., Luan T.H., Liu Y. A Survey on Digital Twins: Architecture, Enabling Technologies, Security and Privacy, and Future Prospects // IEEE Internet of Things Journal. – 2023. – № 17. – p. 14965-14987. – doi: 10.1109/JIOT.2023.3263909.

Страница обновлена: 02.05.2026 в 12:10:13

Download PDF | Downloads: 60

A conceptual model of a digital twin for predicting threats to a company's economic security

Belova D.V.Journal paper

Economic security

Volume 8, Number 8 (August 2025)

Abstract:

The article examines the application of digital twins and predictive analytics methods to predict cascading risks to a company's economic security. The integration of machine learning and scenario modeling makes it possible to identify threats at an early stage and test preventive measures in a virtual environment. Algorithms for data processing, including regression analysis, time series, and neural network models, are considered. The concept of a digital twin is proposed.

For dynamic threat monitoring, the concept combines IoT, Big Data and AI. The results demonstrate the possibility of minimizing financial, production, and cyber risks prior to their implementation.

Keywords: digital twin, economic security, predictive analytics, scenario modeling, machine learning

JEL-classification: G17, O21, F37

References:

Alcaraz C., López J. (2022). Digital Twin: A Comprehensive Survey of Security Threat IEEE Communications Surveys & Tutorials. 24 (3). 1475-1503. doi: 10.1109/COMST.2022.3171465.

Digital Twin Market Report 2023-2027Iot-analytics.com. Retrieved August 08, 2025, from https://iot-analytics.com/product/digital-twin-market-report-2023-2027/

Jeremiah S.R., El Azzaoui A., Xiong N.N., Park J.H. (2024). A comprehensive survey of digital twins: Applications, technologies and security challenges Journal of Systems Architecture. 151 103120. doi: 10.1016/j.sysarc.2024.103120.

Karavaeva I.V., Lev M.Yu. (2023). New challenges to Russia´s economic security (based on proceedings of the All-Russian scientific and practical conference «VII Senchagov readings. Russia's economic security: response to new challenges»). Bulletin of the Institute of Economics of RAS. (3). 177-193. doi: 10.52180/2073-6487_2023_3_177_193.

Khajavi S.H., Tetik M., Liu Z., Korhonen P., Holmström Ja. (2023). Digital Twin for Safety and Security: Perspectives on Building Lifecycle IEEE Access. 11 52339-52356. doi: 10.1109/ACCESS.2023.3278267.

Kulagina N.A., Chepikova E.M., Mugutdinov R.M. (2022). Mechanism for identifying threats to the economic security of a digital enterprise in an innovative business environment. Proceedings of the South-Western State University. Series: Economy. Sociology. Management. 12 (1). 115-126. doi: 10.21869/2223-1552-2022-12-1-115-126.

Lee J., Alghamdi A., Zaidi A. (2022). Creating a Digital Twin of an Insider Threat Detection Enterprise Using Model-Based Systems Engineering IEEE International Systems Conference (SysCon). 1-7. doi: 10.1109/syscon53536.2022.9773890.

Lev M. Yu. (2025). Integration of artificial intelligence technologies into the Russian national security system. Shadow Economy. 9 (2). 143-164. doi: 10.18334/tek.9.2.123301.

Lev M.Yu., Bolonin A.I., Turuev I.B., Leschenko Yu.G. (2024). The concept of artificial intelligence in the activities of central banks: institutional opportunities. Economic security. 7 (4). 781-808. doi: 10.18334/ecsec.7.4.120831.

Lev M.Yu., Leschenko Yu.G., Medvedeva M.B. (2024). Regulation of artificial intelligence by international organizations as a factor in ensuring technological security in national jurisdictions. Economic security. 7 (8). 1999-2026. doi: 10.18334/ecsec.7.8.121608.

Mityakov E.S. (2024). Digital twins and the security of critical information infrastructure: legal and technological aspects. Natsionalnaya bezopasnost i strategicheskoe planirovanie. (4(48)). 29-34. doi: https://doi.org/10.37468/2307-1400-2024-4-29-34.

Mityakov E.S., Karpukhina N.N., Mityakov S.N., Ladynin A.I. (2025). Cognitive modelling of economic development of industrial ecosystems. Ekonomika promyshlennosti. 18 (1). 63-77. doi: 10.17073/2072-1633-2025-1-1383.

Mityakov E.S., Ladynin A.I., Shmeleva A.G., Kazakevich I.D. (2025). Critical Information Infrastructures Intelligent Protection: Digital Twins and Neural Network-Based Threat Detection Methods 2025 VI International Conference on Neural Networks and Neurotechnologies (NeuroNT). 22-25. doi: 10.1109/NeuroNT66873.2025.11049978.

Otoom Sh. (2025). Risk auditing for Digital Twins in cyber physical systems: A systematic review Journal of Cyber Security and Risk Auditing. 2025 (1). 22-35. doi: 10.63180/jcsra.thestap.2025.1.3.

Thiyagarajan R., Yadav M., Ali A., Sreekanth K. (2025). Hybrid Digital Twin Solutions for Real-Time Threat Prevention in AI-Driven IoT Networks International Journal of Computational and Experimental Science and Engineering. 11 (2). doi: 10.22399/ijcesen.2066.

Unizhaev N.V., Shedko Yu.N., Vlasenko M.N. (2024). Modeling digital twins in organization economic security management systems. Management accounting. (3). 239-246.

Wang Yu., Su Zh., Guo Sh., Dai M., Luan T.H., Liu Y. (2023). A Survey on Digital Twins: Architecture, Enabling Technologies, Security and Privacy, and Future Prospects IEEE Internet of Things Journal. 10 (17). 14965-14987. doi: 10.1109/JIOT.2023.3263909.