Data mining techniques for monitoring purposes

Stepanenkova N.M.1![]() , Stepanenkova M.A.2

, Stepanenkova M.A.2

1 Елецкий государственный университет им. И.А. Бунина, Russia

2 Национальный исследовательский ядерный университет «МИФИ», Russia

Download PDF | Downloads: 19

Journal paper

Journal of Economics, Entrepreneurship and Law (РИНЦ, ВАК)

опубликовать статью | оформить подписку

Volume 12, Number 12 (december 2022)

Indexed in Russian Science Citation Index: https://elibrary.ru/item.asp?id=50208214

Abstract:

The article considers the expediency of data mining techniques in the assessment of economic security and for the detection of suspicious facts. The growth of economic and financial crimes, the manipulation of accounting and reporting data require new tools and methods for their detection. One of the most effective ways to identify fraudulent activity and questionable transactions is data analysis based on Benford's Law. The calculations and processing of the array and the graphical analysis using digital digital techniques. This made it possible to identify non-standard elements in the sample of financial data of a real leasing company, indicating the presence of distortions.

Using a script made in Python to check the natural nature of the data set, basic, advanced and bound tests were performed. The operations selected after the tests can indeed be categorized as questionable and their amounts are significant.

Keywords: Benford's law, digital methods, data mining, economic security, suspicious transactions

JEL-classification: C02, C65, C83, M42

Введение

Актуальность темы. Современные условия характеризуются возрастанием рисков в сфере экономической безопасности, что обусловлено наложением ряда факторов: структурного экономического кризиса, последствий пандемии, общемировых рецессивных тенденций, проведением специальной военной операции, введением рестрикций со стороны недружественных государств и др. Все это приводит к нарастанию угроз устойчивому развитию отечественной экономики и стремлению хозяйствующих единиц избежать всеми возможными способами негативных последствий. В этой связи проблемы национальной экономической безопасности приобретают особую остроту. Анализ подходов к пониманию сущности экономической безопасности показал, что большинство трактовок данной дефиниции строятся на «учете и балансе интересов» [6]. Интересы государства в целях обеспечения экономической безопасности базируются на сохранении нации, целостности территории, обеспечении суверенитета, росте благосостояния населения, защите от враждебных воздействий, сохранении экологии, укреплении мировых позиций. [9] Немаловажное значение при обеспечении экономической безопасности уделяется технологическому суверенитету, обеспечивающему беспрепятственное использование в критически важных сферах экономики необходимых современных технологий [3]. Огромное внимание уделяется вопросам экономической безопасности на макроуровне [5, 7, 12, 15, 17]. Однако не меньший интерес и несомненное практическое значение имеют исследования экономической безопасности на микроуровне и методики ее оценивания. Стремительные изменения в техническом, технологическом, цифровом развитии генерирует новые, не имевшиеся ранее риски и угрозы. Они относятся к сложно идентифицируемым, остаются преимущественно не выявленными и в совокупности наносят ущерб всей макроэкономической системе. Согласно Глобальному обзору экономических преступлений 2020 [19], 28 процентов всех экономических преступлений составляют сознательные искажения – манипулирование данными финансового учета. Это требует выработки новых инструментов и методов их выявления. [8] В этой связи внедрение новых методик осуществления мониторинга и выявления рисков экономической безопасности отдельных субъектов хозяйствования с использованием цифровых средств становится особенно актуальным. [4,10,13]. Одним из эффективных способов выявления мошеннических действий и сомнительных операций является применение закона Бенфорда. [11,14,16,18]

Цель исследования – определить эффективность статистического инструмента выявления аномалий и оценки риска на основе анализа массива финансовых данных организации с использованием закона Бенфорда. В качестве источника информации для проведения анализа применяется сгенерированный программно синтетический датасет, содержащий данные журнала проводок для лизинговой компании, являющейся средней по отрасли.

Научная новизна исследования заключается в подтверждении приемлемости практического использования для целей финансового контроля, мониторинга и аудита статистического метода выявления аномалий для целей оценки риска экономической безопасности на основе закона Бенфорда.

Гипотеза: применение статистических методов выявления и оценки риска существенного искажения данных финансовой информации вследствие недобросовестных действий повысит эффективность контрольных процедур.

Материалы и методы исследования. В работе использовались современные достижения в сфере цифровизации методов контроля, теоретические и методологические изыскания отечественных и зарубежных авторов по вопросам экономической безопасности. Общенаучные методы, такие как абстрактно-логический, системного подхода, наблюдения, анализа и синтеза, сравнения, моделирования, графический метод и др., позволили отразить основные аспекты проведенного исследования. Применение статистических методов и средств автоматизации расчетов позволили выявить нестандартные элементы в выборке финансовых данных, свидетельствующие о наличии искажений, что подтверждает их целесообразность и повышает эффективность аудиторских процедур, внутреннего финансового контроля и проведения финансового мониторинга. С помощью скрипта, выполненного на языке Python, были проведены базовые, продвинутые и связанные тесты, позволяющие проверить естественный характер массива данных.

Результаты и их обсуждение. Недостоверное представление финансового положения компании вводит в заблуждение инвесторов и подрывает доверие к экономической системе в целом. Кроме того, менеджмент организации, опираясь на анализ искаженной информации, не может принимать адекватные стратегические и оперативные решения. В связи с этим возникает необходимость применения различных подходов к оценке качества финансовой отчетности с целью выявления фактов мошенничества. С помощью статистических методов сформированы выборки наиболее рискованных операций на основе журнала хозяйственных операций лизинговой организации.

В процессе достижения поставленной цели были решены следующие задачи:

- осуществлена первичная обработка данных, проверка соблюдения условий для анализа законом Бенфорда;

- проведены базовое, продвинутое и связанное тестирование, позволяющее проверить естественный характер массива данных;

- проанализированы полученные результаты.

Для оценки массива данных на возможность применения закона Бенфорда были проверены следующие условия:

- данные являются числовыми, а не категориальными;

- распределение стремится к экспоненциальному;

- данные случайны по своей природе;

- применяются одинаковые единицы измерения (рубли);

- нет заданных минимальных и максимальных значений;

- в наборе больше мелких наблюдений, чем крупных;

- значительная выборка данных (173 958 сумм хозяйственных операций).

Журнал операций соответствует соблюдению условий для анализа и возможности применения закона Бенфорда. Исходный датафрейм имеет необходимый размер. Малые выборки не могут воспроизвести ожидаемые частоты Бенфорда, что приводит к отклонениям от закона. Это требование соблюдено, так как в файле анализируется больше 100000 операций.

После проверки данных проводится базовое тестирование на соответствие распределению Бенфорда: тест первой цифры, тест второй цифры и тест первого порядка.

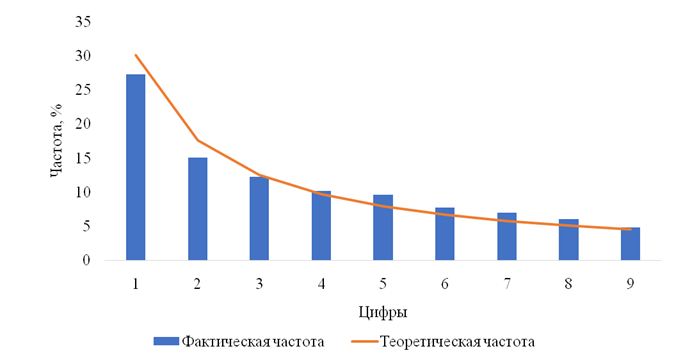

Рисунок 1. Теоретическое и фактическое распределение частот первых цифр

Источник: составлено авторами по исследуемым материалам организации.

Для тестирования первой цифры из массива данных по полю «Сумма» исключаются нематериальные значения (суммы меньше, чем 1 рубль), среди них отбирают первые цифры и строится гистограмма частот полученных значений, на нее наносятся линии ожидаемых частот (рис. 1).

Анализ строится на оценке показателей среднее абсолютное отклонение (𝑀𝐴𝐷) – для выборки; Z-статистика – для каждой цифры; статистика хи-квадрат – для выборки. По значениям Z-статистик можно сделать вывод, что для всех цифр присутствует риск манипулирования. Особенно существенно отличаются от ожидаемых частоты цифр 1, 2, 5, 7, поскольку их Z-статистики имеют наибольшие значения.

Таблица 1. Показатели соответствия выборки распределению Бенфорда для первых цифр

|

Показатель

|

Значение

|

Интерпретация

|

|

MAD

|

0.0123

|

MAD

в интервале 0.012-0.015. Предельно допустимое соответствие.

|

|

Z-статистика

для цифры 1

|

25.83

|

Z-статистика >1.96. Частота

появления 1 в качестве первой цифры не соответствует распределению Бенфорда.

|

|

Z-статистика

для цифры 2

|

27.73

|

Z-статистика >1.96. Частота

появления 2 в качестве первой цифры не соответствует распределению Бенфорда.

|

|

Z-статистика

для цифры 3

|

3.20

|

Z-статистика >1.96. Частота

появления 3 в качестве первой цифры не соответствует распределению Бенфорда.

|

|

Z-статистика

для цифры 4

|

7.03

|

Z-статистика >1.96. Частота

появления 4 в качестве первой цифры не соответствует распределению Бенфорда.

|

|

Z-статистика

для цифры 5

|

26.14

|

Z-статистика >1.96. Частота

появления 5 в качестве первой цифры не соответствует распределению Бенфорда.

|

|

Z-статистика

для цифры 6

|

17.97

|

Z-статистика >1.96. Частота

появления 6 в качестве первой цифры не соответствует распределению Бенфорда.

|

|

Z-статистика

для цифры 7

|

21.91

|

Z-статистика >1.96. Частота

появления 7 в качестве первой цифры не соответствует распределению Бенфорда.

|

|

Z-статистика

для цифры 8

|

17.06

|

Z-статистика >1.96. Частота

появления 8 в качестве первой цифры не соответствует распределению Бенфорда.

|

|

Z-статистика

для цифры 9

|

4.59

|

Z-статистика >1.96. Частота

появления 9 в качестве первой цифры не соответствует распределению Бенфорда.

|

|

Статистика

Хи-квадрат

|

0.013

|

Статистика

не превышает критическое значение, равное 15.5. Соответствие распределению

Бенфорда.

|

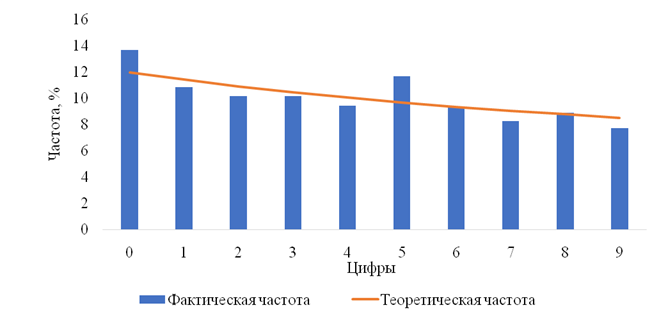

При проведении тестирования второй цифры по значениям Z-статистик сделан вывод о том, что компания не искажала значения сумм, вторые цифры которых это 6 и 8, поскольку их Z-статистики меньше критического значения. Для остальных цифр присутствует риск манипулирования, в особенности это касается цифр 0 и 5, поскольку их Z-статистики принимают наибольшие значения, а также наблюдается сильное отклонение фактической частоты от ожидаемой для этих цифр (рис. 2).

Рисунок 2. Теоретическое и фактическое распределение частот вторых цифр

Источник: составлено авторами по исследуемым материалам организации.

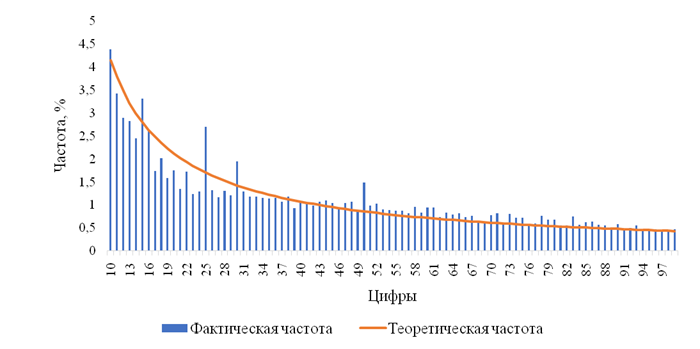

Тестирование первого порядка проводится исключением из анализируемого массива данных по полю «Сумма» значений меньше, чем 10 рублей, среди них отбирают первые две цифры и строится гистограмма частот полученных значений и линии ожидаемых частот. Согласно значениям Z-статистик, суммы, первые цифры которых это 25, 30 и 50, встречаются намного чаще, чем этого требует закон Бенфорда. Суммы, начинающиеся с цифр 17, 19, 21, 23, 24 встречаются значительно реже.

Рисунок 3. Теоретическое и фактическое распределение частот первых двух цифр

Источник: составлено авторами по исследуемым материалам организации.

На рис. 3 видно, что значения частот перед «пиковыми» частотами существенно меньше ожидаемых. Поэтому можно сделать вывод о том, что такое искажение вызвано округлением сумм операций в большую сторону, до числа, кратного 5.

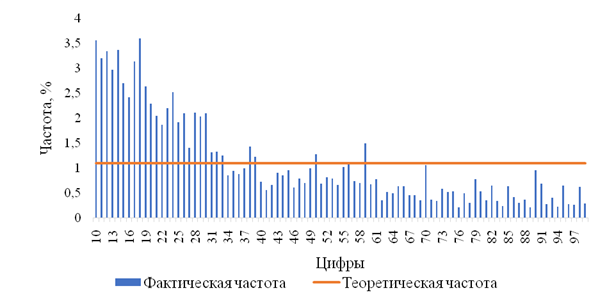

После базовых тестов осуществляется проведение продвинутых тестов: тест суммирования, тест второго порядка и тест мантисс. Для проведения теста суммирования из массива данных по полю «Сумма» исключены значения, которые меньше, чем 10 рублей, среди них отбираются первые две цифры, рассчитываются суммы всех полученных элементов в разрезе первых двух цифр и строится гистограмма частот полученных значений по рассчитанным суммам, на нее наносится линию ожидаемой частоты (0,11).

Рисунок 4. Теоретическое и фактическое распределение частот сумм

в разрезе первых двух цифр

Источник: составлено авторами по исследуемым материалам организации.

Если отсортировать исходный массив данных по убыванию значения поля «Сумма», можно убедиться, что самые крупные суммы действительно начинаются с цифр с наибольшими абсолютными отклонениями от средней частоты. Так, например, для цифры 19 это «Выдача кредита…» на сумму 196 278 801, 41 руб., для цифры 18 – «Корректировка выпуска продукции (услуг)» на сумму 184 758 275,19 руб., для цифры 17 – «Выдача кредита…» на сумму 170 000 000 руб. Согласно предусмотренным в МСА 240 «Обязанности аудитора в отношении недобросовестных действий при проведении аудита финансовой отчетности» признакам, корректирующие записи являются подозрительными и потенциально могут иметь мошенническую природу. В стандарте также указывается, что нетипично крупные суммы также являются подозрительными [1].

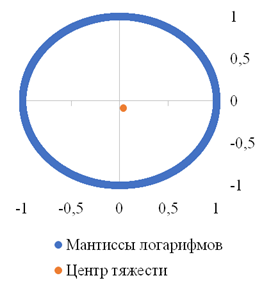

Для проведения теста мантисс рассчитаны x и y координаты мантисс логарифмов данных по полю «Сумма», а также x и y координаты центра тяжести. Согласно рис. 5, мантиссы логарифмов равномерно распределены по окружности, а центр тяжести близок к (0;0).

Рисунок 5. Дуговой тест мантисс

Источник: составлено авторами по исследуемым материалам организации.

Длина среднего вектора равна 0,008, а значение p-value равно 1, что больше критического значения, равного 0,05, и это говорит о том, что нулевая гипотеза о соответствии распределению Бенфорда подтверждается, можно сделать вывод, что в суммах бухгалтерских проводок содержатся данные, которые не искажают существенно показатели отчетности. По результатам проведенного анализа наиболее рискованные суммы операций приведены в таблице 2.

Таблица 2. Наиболее рискованные суммы операций

|

Показатель

|

Значение

|

|

Первые

цифры с наибольшими Z-статистиками

|

1, 2, 5, 7

|

|

Вторые

цифры с наибольшими Z-статистиками

|

0, 5

|

|

Первые

две цифры с наибольшими Z-статистиками

|

17, 19, 21, 23, 24, 25, 30, 50

|

|

Первые

две цифры с наибольшими абсолютными разностями частот сумм

|

18, 10, 14, 12, 11, 17, 13, 15

|

|

Разности

с предыдущим значением, первые две цифры которых имеют наибольшие Z-статистики

|

11, 13, 15, 16, 20, 30, 40, 50

|

|

Наибольшая

частотность

|

RUB 250, 1, 1500, 1666.67, 3000, 10000, 18394.02,

500, 15.689, 22697.55

|

|

Последние

две цифры с наибольшими Z-статистиками

|

00, 17, 33, 50, 67, 83

|

Выбор всех операций, отмеченных как подозрительные всеми тестами и имеющих признаки, указанные в таблице 2 позволяет сгруппировать их по содержанию (таблица 3). Содержание хозяйственной операции указано так, как в журнале операций проверяемой организации.

В качестве сомнительной операции была выделена «вычет НДС по предоплате» на сумму более 500 млн руб., эта операция действительно требует усиленной проверки (формальная проверка документов, проверка факта оплаты, правильности постановки объекта в бухгалтерском учете и др.), так как это связано с возвратом средств из бюджета и подвергается пристальному вниманию со стороны налоговой службы.

Начисление долга по страховым платежам является сомнительной операцией, так как не имеет экономического смысла, так как в журнале операций дебет и кредит синтетического счета и субсчета к нему для всех операций с таким содержанием одинаковы.

В качестве сомнительных операций были выделены операции с содержанием «начисление резерва по сомнительным долгам», что требует проверки правильности этой операции, а именно: порядок формирования резерва, предусмотренный учетной политикой предприятия, обоснованность отнесения задолженности к сомнительной по периоду просрочки. Также большая сумма свидетельствует о том, что работа с контрагентами ведется плохо: заключаются договоры с неплатежеспособными клиентами или сознательно допускающими просрочку.

Таблица 3. Наиболее рискованные категории операций (млн руб.)

|

Содержание операции

|

Тест первой цифры

|

Тест второй цифры

|

Тест первых двух цифр

|

Тест суммирования первой

пары цифр

|

Тест второго порядка

|

Тест дублирования сумм

|

Тест последних двух цифр

|

|

Вычет НДС по предоплате

|

503,49

|

192,17

|

101,27

|

213,17

|

61,78

|

1,78

|

733,32

|

|

Реализация услуг

|

1 050,93

|

374,06

|

216,79

|

443,76

|

196,46

|

1,91

|

1 753,61

|

|

НДС по предоплате

|

188,13

|

76,14

|

40,43

|

80,06

|

20,46

|

0,66

|

281,71

|

|

Зачет аванса покупателя

|

976,58

|

396,47

|

218,52

|

401,93

|

148,58

|

2,98

|

1 567,37

|

|

НДС

|

485,25

|

219,17

|

125,54

|

174,78

|

103,90

|

0,02

|

819,33

|

|

Начисление долга ЛП по страховым платежам

|

43,36

|

16,46

|

5,93

|

19,51

|

4,43

|

4,54

|

27,53

|

|

Зачет аванса поставщику

|

1 027,11

|

336,86

|

302,38

|

381,12

|

127,01

|

0,24

|

1 356,49

|

|

Начислены резервы по сомнительным долгам

|

72,70

|

25,44

|

18,53

|

26,06

|

18,17

|

0,08

|

93,51

|

|

Восстановлены резервы по сомнительным долгам

|

21,12

|

5,45

|

6,97

|

7,52

|

1,77

|

0,06

|

20,61

|

|

Передача основных средств

|

306,83

|

107,24

|

41,79

|

172,65

|

40,99

|

0,00

|

140,88

|

|

Взаимозачет

|

99,73

|

8,49

|

3,06

|

27,23

|

2,98

|

0,13

|

98,53

|

В качестве подозрительных были отмечены операции «Восстановлены резервы по сомнительным долгам», что говорит о необходимости обратить внимание на методику расчета резерва сомнительных долгов. Этой операцией бухгалтер исправлял ошибку в неправильном начислении резерва. Однако такой метод исправления не считается корректным. Большое число операций с таким содержанием и существенность общей суммы этих операций (более 21 млн руб.) говорит либо о неправильной классификации задолженности, определении срока, применении методики расчета, либо организация сознательно увеличивает резервы по сомнительным долгам, чтобы уменьшить налог на прибыль.

Также подозрительными отмечены операции с содержанием «Передача основных средств». Среди этих операций содержатся как факты списания ранее используемых внутри организации объектов, так и передачи объектов, находящихся в лизинге. Нужно проверить законность списания основного средства. Если передается объект, бывший в лизинге, нужно проверить полноту получения за него лизинговых платежей.

Сомнительной операцией является «Оплата агентского вознаграждения по договору». Эта операция была проведена не один раз, а серией платежей с одинаковыми реквизитами по 500 тыс. руб. в течение одного дня по одному и тому же договору. Дробление сумм может свидетельствовать о том, что организация пыталась обойти Федеральный закон от 07.08.2001 №115-ФЗ «О противодействии легализации (отмыванию) доходов, полученных преступным путем, и финансированию терроризма» [1].

Заключение.

Применение математических методов позволяет повысить эффективность работы аудиторов, налоговых инспекторов, внутренних контролеров, освобождая от необходимости проверки рутинных фактов хозяйственной жизни, сужая объем работы и акцентируя внимание на операциях, требующих применения дополнительных процедур. Использование закона Бенфорда для обработки больших массивов учетных данных оказало высокую результативность. Выбранные после проведения тестов операции действительно можно отнести к сомнительным, а их суммы являются существенными. Полученные авторами результаты можно экстраполировать на другие организации различных отраслей экономики.

References:

Afanasev A.A. (2022). Tekhnologicheskiy suverenitet: osnovnye napravleniya politiki po ego dostizheniyu v sovremennoy Rossii [Technological sovereignty: the main policies to achieve it in modern Russia]. Russian Journal of Innovation Economics. 12 (4). (in Russian). doi: 10.18334/vinec.12.4.116433.

Badrudinov M. B. (2019). Osobennosti protivodeystviya legalizatsii (otmyvaniyu) dokhodov, poluchennyh prestupnym putem, korruptsii soglasno mezhdunarodnoy praktike (MSA 240, MSA 250) [Features of countering the legalization (laundering) of proceeds from crime, corruption according to international practice (ISA 240, ISA 250)]. Moscow Economic Journal. (2). 8. (in Russian). doi: 10.24411/2413-046X-2019-12008.

Bashashkina G.Yu., Shmelev M.A. (2018). Strategiya natsionalnoy bezopasnosti SShA kak ugroza ekonomicheskoy bezopasnosti Rossii [USA national security strategy as a threat to economic security of Russia]. Vestnik adyunkta. (2(2)). 12. (in Russian).

Bogomolova I.P., Khorev A.I., Korolev M.I., Shaykin D.V., Vasilenko I.N. (2022). Issledovanie zarubezhnogo opyta organizatsii strategicheskogo planirovaniya, analiza i upravleniya ekonomicheskoy bezopasnostyu na natsionalnom urovne [Foreign experience of strategic planning, analysis and management of economic security at the national level]. Economic security. 5 (4). 1205-1224. (in Russian). doi: 10.18334/ecsec.5.4.116471.

Gladun T. N., Klimenteva N. M., Ulyankin V. E. (2017). Ekonomicheskaya bezopasnost i natsionalnye interesy: problemy opredeleniya v usloviyakh usilivayushcheysya ekonomicheskoy vzaimozavisimosti stran [Economic security and national interests: problems of definition in the conditions of increasing economic interdependence of countries]. Competitiveness in the global world: economy, science, technology. (5-2). 55-58. (in Russian).

Gorulev D. A. (2018). Ekonomicheskaya bezopasnost v usloviyakh tsifrovoy ekonomiki [Economic security in the digital economy]. Technical and technological problems of service. (1). 77-84. (in Russian).

Kasperovich S. A., Derbinskaya E. A. (2016). Ekonomicheskaya bezopasnost predpriyatiya: sushchnost, tseli i napravleniya obespecheniya [Economic security of the enterprise: the essence, goals and directions of ensuring]. Trudy BGTU. №7. Ekonomika i upravlenie. (7). 278-282. (in Russian).

Kazantsev S.V. (2021). Otsenka dostizheniya strategicheskikh tseley Rossiyskoy Federatsii (2000–2019 gg.) [Assessment of the achieving strategic goals by the Russian Federation (2000-2019)]. Economic security. 4 (4). 889-904. (in Russian). doi: 10.18334/ecsec.4.4.113400.

Kechkova I. V., Kevorkova Zh. A. (2017). Zakon Benforda kak metod vyyavleniya moshennicheskikh deystviy [Benford's Law as a method of detecting fraudulent activities]. The young scientist. (11). 219-222. (in Russian).

Kholcheva I. A., Kisova A. E. (2019). Osnovnye podkhody k issledovaniyu ponyatiy «ekonomicheskaya bezopasnost» i «ekonomicheskaya bezopasnost gosudarstva» [Main approaches to the study of the concepts economic security and economic safety of the state]. Dnevnik nauki. (5(29)). 96. (in Russian).

Lev M.Yu., Leschenko Yu.G. (2019). Ekonomicheskaya bezopasnost Rossii v aspekte upravleniya mezhdunarodnymi rezervami [Economic security of Russia in the sense of international reserves management]. Journal of Economics, Entrepreneurship and Law. 9 (4). 223-244. (in Russian). doi: 10.18334/epp.9.4.41464.

Lobkova E. V. (2022). Primenenie teorii nechetkikh mnozhestv v otsenke riskov ekonomicheskoy bezopasnosti v usloviyakh tsifrovoy transformatsii regionalnoy ekonomiki [Application of the theory of fuzzy sets in assessing the risks of economic security in the context of digital transformation of the regional economy]. Economic sciences. (2). 111-118. (in Russian). doi: 10.14451/1.208.111.

Maletskaya I. P. (2022). Primenenie zakona Benforda pri vyyavlenii moshennicheskikh deystviy v kompanii [Application of Benford's law in detecting fraudulent activities in a company]. Auditor's statements. (3). 23-26. (in Russian). doi: 10.56539/17278058_2022_3_23.

Nigrini M. J. (2012). Benford’s law: applications for forensic accounting, auditing and fraud detection

PwC’s Global Economic Crime and Fraud Survey. Fighting fraud: A never-ending battle, 2020. Retrieved November 29, 2022, from https://www.pwc.com/fraudsurvey

Saadulaeva T. A., Belanovskiy M. M. (2022). Tsifrovaya ekonomika gosudarstva: otsenka ugroz, riskov i problem regulirovaniya finansovo-ekonomicheskoy bezopasnosti [Digital economy of the state: assessment of threats, risks and problems of regulation of financial and economic security]. International Journal of Humanities and Natural Sciences. (9). 231-234. (in Russian). doi: 10.24412/2500-1000-2022-9-2-231-234.

Sushkov V. M., Leonov P. Yu. (2022). Metodologicheskiy podkhod k otsenke riska nedobrosovestnyh deystviy audiruemogo litsa na osnove analiza vysokoriskovannyh bukhgalterskikh zapisey [Methodological approach to assessing the risk of unfair actions of the audited entity based on the analysis of high-risk accounting records] Materials of the 3rd International Scientific and Practical Forum on Economic Security "VIII VSKEB". 111-126. (in Russian).

Страница обновлена: 30.04.2025 в 16:18:35

Russia

Russia